Die neue Version der FIFA erscheint am 6. Oktober. Normalerweise gibt EA Sports den Spielern einen Vorgeschmack auf das Spiel,…

Microsoft fügt eine Option in Azure hinzu, um betrügerische Verbindungen zu erkennen. 5a6671

Veröffentlicht amMicrosoft hat Azure Active Directory um eine neue Funktion erweitert, die es Ihnen ermöglicht, auf die Liste der Verbindungen zuzugreifen, um ungewöhnliche Verbindungen zu erkennen.

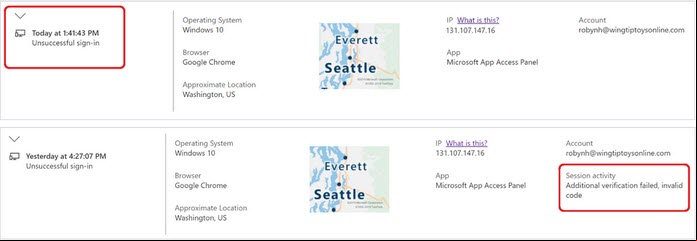

Ziel ist es, betrügerische Verbindungsversuche leichter zu erkennen und entsprechend zu handeln. Azure AD-Benutzer werden diese neue Funktion über eine neue Kachel namens „My s“ entdecken können. Letzteres zeigt die folgenden Informationen an:

- Erfolglose Anmeldeversuche ohne wörter

- Erfolgreiche Verbindungsversuche mit ihrem Standort

- Die Anwendungen, auf die die Person zugreifen wollte.

Darüber hinaus hat der Nutzer Zugriff auf weitere Daten über Verbindungsversuche wie das verwendete Betriebssystem oder den verwendeten Browser, den ungefähren Standort oder die IP-Adresse. Durch diese Daten wird eine Person in der Lage sein, betrügerische Verbindungen leicht zu identifizieren. Ein ungewöhnliches Betriebssystem oder ein verdächtiger Standort zeigt an, dass ein Angreifer versucht hat, sich mit Ihrem Konto zu verbinden.

Robyn Hicock, Senior Program Manager bei Microsoft Identity Security, rät dann, „Ihr wort sofort zu ändern und dann auf die Sicherheitsinformationsseite zu gehen, um Ihre Sicherheitseinstellungen zu aktualisieren. ». Auch eine doppelte Authentifizierung ist möglich: „Laut unseren Studien sind durch die AMF (Multi-Factor Authentication) geschützte Konten 99,9% weniger gefährdet“, ergänzt Hicock.

Personen, die Azure Active Directory aktiv nutzen, können nun von diesen neuen Funktionen zur Sicherheit ihres Kontos profitieren.

Andere Artikel zum gleichen Thema

Unter uns ist das coole kleine Videospiel-Phänomen für diesen Herbst 2020. Dieser Werwolf-Typ erfreut sich seit Anfang September zunehmender Beliebtheit. Among…

IPTV Smarters Pro gilt als das beste IPTV-Dienstprogramm für Android. Mit diesem vielseitigen Player können Sie einfach Playlists lesen und…

Riot Games hat kürzlich ein Update für sein Online-Schießspiel Valorant bereitgestellt. Das Problem ist, dass viele Windows-Benutzer nach der Installation…

Schreibe einen Kommentar Antworten abbrechen 634a6d